Cuidado que é Golpe! UNIMED oferece Plano de Saúde de graça

Está em todos os blogs! UNIMED oferece Plano de Saúde de graça por 1 ano? E os golpes pelo WhatsApp não param. Milhares de pessoas foram atingidas este ano e é bom tomar muito cuidado com as informações que circulam em seu mensageiro predileto.

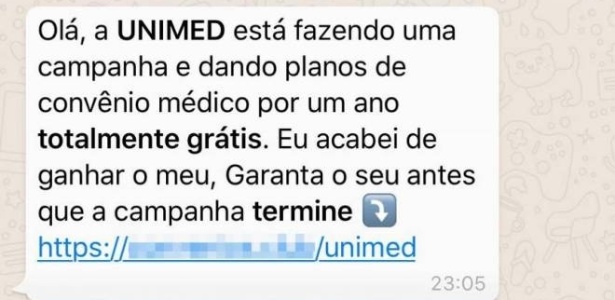

O caso mais recente de golpe pelo mensageiro envolve a falsa promessa de um ano gratuito de plano de saúde Unimed em troca das informações das vítimas.

Segundo analistas da Kaspersky, golpistas utilizam o WhatsApp para oferecer ‘plano de saúde gratuito por 1 ano em nome da Unimed’, e para isto utilizam-se da técnica de phishing* para atrair as vítimas.

Nessa tática, a ideia é fazer com que os próprios usuários enviem suas informações pessoais e bancárias em páginas supostamente verdadeiras. Na maioria dos casos, promoções ou a falsa informação de que o usuário está devendo algum valor são usadas como iscas para atrair mais vítimas. Em outras situações, páginas completas de empresas são replicadas para ter acesso a dados privados.

Na campanha envolvendo a Unimed, a mensagem dos cibercriminosos orienta os usuários a clicarem em um link para ter direito ao período de plano de saúde gratuito. Ao acessar a página, é necessário responder três perguntas rápidas. Para incentivar os usuários a completarem o processo, a campanha informa a quantidade de “convênios grátis disponíveis”.

Depois de responder às perguntas, é necessário compartilhar “compartilhar essa campanha com todos seus amigos e grupos no WhatsApp”. A página conta, ainda, com supostos comentários de pessoas que tiveram êxito ao solicitar o plano de saúde gratuito.

É uma farsa já amplamente comentada e rebatida pela Unimed no Twitter. Tome cuidado para não cair em mais esta.

*Phishing é uma forma de fraude eletrônica, caracterizada por tentativas de adquirir fotos, músicas e outros dados pessoais ao se fazer passar por uma pessoa confiável ou uma empresa enviando uma comunicação eletrônica oficial. Isso ocorre de várias maneiras, principalmente por email, mensagem instantânea e SMS.

Fontes:

- Uol Tecnologia

- Tecnologia – iG

- Wikipedia

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/h/V/FTw4B1Qp6uI7VS77TqDA/whatsapp-business.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/u/f/t6sDyXT66Q6HCuXVKqCQ/1.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/5/L/wUB4WeStOjv0BLZjAjSw/2.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/V/h/LAdAUNRmeyGgxqQSzhUQ/3.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/A/M/4zuKu4Rp6CEWSbcDIXYQ/4.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/O/7/AOGD74Q5qmBBn0UFpSvQ/5.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/3/c/SXQJC1SUWjvwGffKksPQ/6.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/c/x/MYAyA6Rdqfjf4QsyNfng/7.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/B/Y/pCwB0vQqiyrUPj2zOPWQ/8.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/Z/Y/BCFa4aQPqB0W6rt49G9g/9.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/S/v/QAFwKHRkWAQ3f88aewxA/10.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/Y/0/gmhH5mRtGDUG51B2CfZQ/11.jpg)

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2018/J/I/L7iaZcSMCKTd3AqbdHsA/12.jpg)