Sinais de que o seu computador está com algum vírus ou malware instalado

Às vezes seu computador não é capaz de detectar todas as ameaças contidas e com isso, algumas conseguem adentrar na sua máquina, seja pelo antivírus que começou a não identificar (possivelmente pelo vírus agindo) ou por causa de um malware “atualizado” capaz de burlar às seguranças.

Mas como podemos identificar a presença de um malware? Alguns comportamentos diferenciados do habitual da máquina, denunciam a invasão, por isso, selecionamos abaixo algumas dicas que ajudam a identificar se o seu PC está infectado — e o que fazer quanto a isso.

1. Redirecionamento de sites

Você faz uma pesquisa no Google e vai para um buscador diferente? Ou clica para ir a um portal de notícias e acaba em um site com a “sugestão” de atualização de um plugin, como o Flash? Normalmente, redirecionamento de tráfego significa que um software que não deveria estar ali foi instalado. Ele pode existir na forma de uma extensão para o navegador ou até um código inserido no item “Destino” da aba “Propriedades” do programa. Além de limpar o cache do navegador e desinstalar extensões para ver se o problema é resolvido, vale a mesma dica do caso dos popups: evite ao máximo clicar nos conteúdos.

2. Popups aparecendo do nada

As janelas que saltam na tela com propostas falsas de instalação de programas, propagandas de cassino ou até ofertas de sites pornográficos não são mais tão comuns quanto na década de 1990 ou no início dos anos 2000. Porém, não estamos totalmente livres dessas inconveniências, que ainda existem para torrar a paciência de muita gente. Aja com calma quando elas aparecerem, feche uma por vez e evite clicar nos conteúdos para não agravar ainda mais a invasão.

3. Falsos programas de segurança

Aqui, o item é o oposto do anterior: um programa de segurança que você nunca instalou e tem certeza de que não baixou salta na tela avisando que o seu computador está infectado e que, com um clique tentador, vai analisar e limpar o sistema. Desconfie de ofertas boas demais, evite aceitar essas propostas e limpe qualquer traço desses programas que exista em seu computador.

4. Firewalls e antivírus desabilitados

De repente, você vai realizar uma faxina de rotina no seu computador e nota que o seu antivírus simplesmente não está ligado. Aqueles programas de varreduras ou até o firewall do Windows, que costumam apontar irregularidades na máquina, também acabam desabilitados ou ficando de propósito com filtro mais frouxo. Nesses casos, o objetivo do malware é fazer com que a sua máquina não perceba o vírus atual ou até abra espaço para novos invasores.

5. Tráfego de internet descomunal

Dependendo do tipo de vírus ou malware abrigado no seu PC, é possível que ele use a sua banda para baixar dados e arquivos para a máquina ou “sequestre” a sua conexão e transforme o computador em parte de uma botnet. Por isso, se a internet está bastante lenta, mesmo quando você faz somente tarefas cotidianas, desconfie. Para ajudar neste caso específico, você pode apelar para programas que monitoram o tráfego e o direcionamento de conexão, como o NetWorx Portable ou o iTraffic Monitor. Elementos estranhos detectados devem ser removidos o mais rápido possível.

E como se proteger?

Tomar cuidado com downloads e links são necessários para manter um bom funcionamento do computador, pois um antivírus atualizado e de qualidade pode não ser suficiente;

Possuir um antivirus de qualidade e até pago ajudar na maior segurança, ter programas originais ou baixados de sites confiáveis ajudam no bom desempenho e garante um bom tráfego de dados.

Obs: Caso não encontre este Ícone no Painel de Controle, instale a versão mais recente do Java neste link:

Obs: Caso não encontre este Ícone no Painel de Controle, instale a versão mais recente do Java neste link:

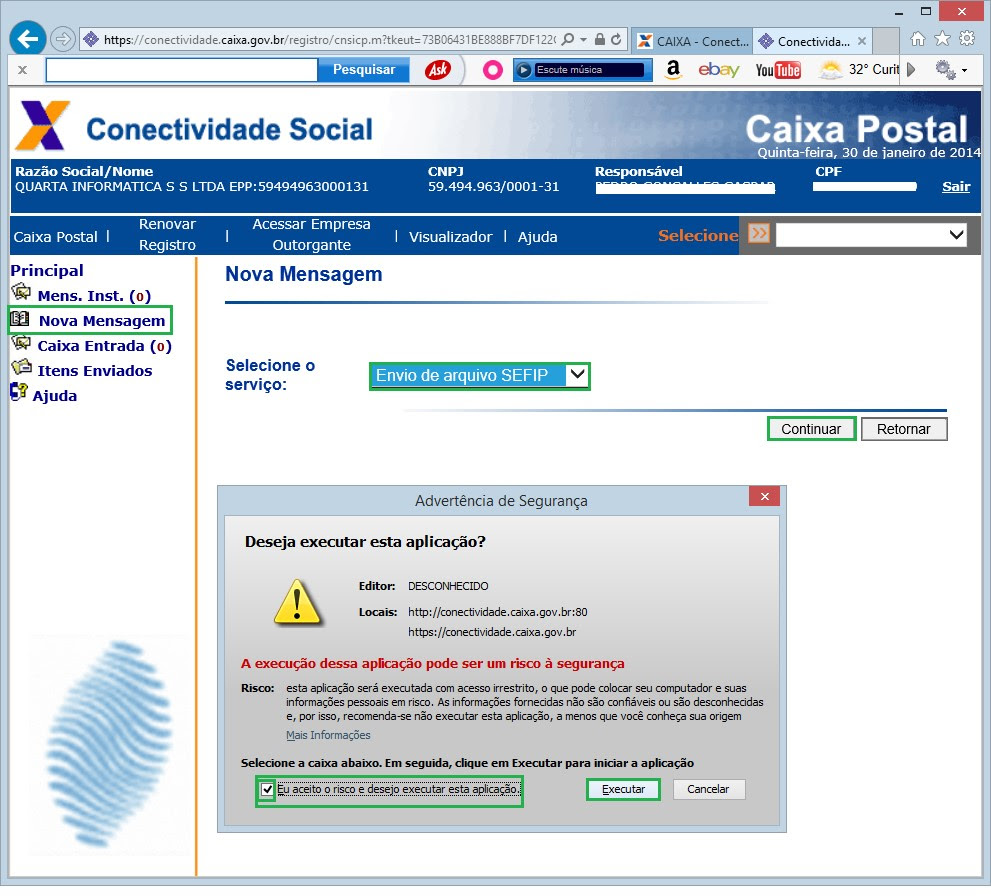

Pressione o botão Adicionar e em seguida Fechar.

Pressione o botão Adicionar e em seguida Fechar. b. Em seguida clique no botão Adicionar c. Depois clique em Fechar.

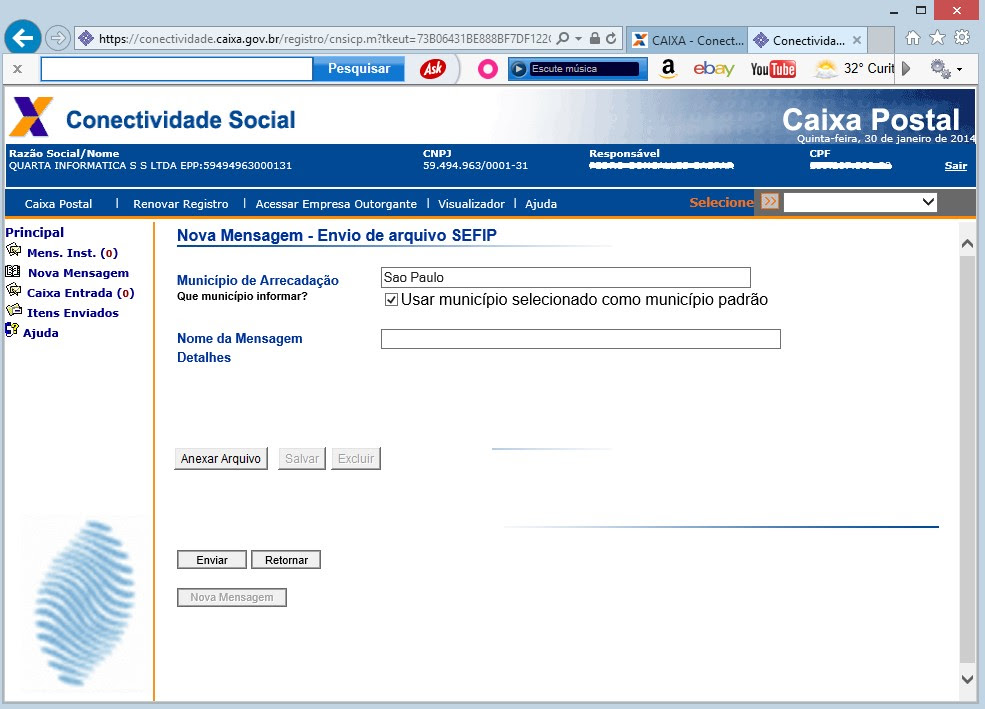

b. Em seguida clique no botão Adicionar c. Depois clique em Fechar. Então, a tela de conclusão do envio será habilitada.

Então, a tela de conclusão do envio será habilitada.